In rete esiste un buon numero di prodotti freeware, shareware o commerciali che

rientrano nella fascia di mercato dei cd. firewall a difesa personale ma prenderemo in esame soltanto i più diffusi e conosciuti.

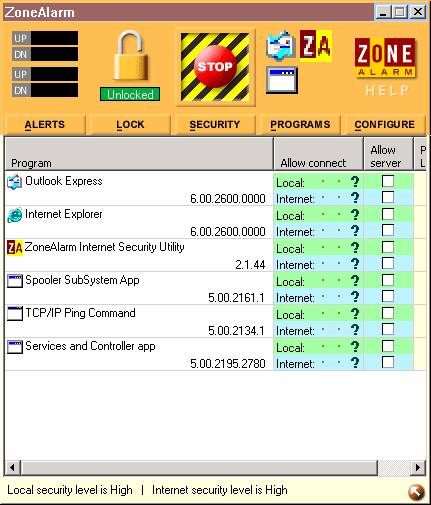

Il primo prodotto è ZoneAlarm per Windows 9.x,Me,NT4,2000/XP in versione freeware scaricabile dall'indirizzo http://www.zonelabs.com.

Questo prodotto (Figura 2) combina le funzionalità di un firewall con quelle di un sistema di controllo delle applicazioni e presenta una serie di caratteristiche quali:

- possibilità di scegliere tra tre livelli di protezione predefiniti (Basso,Medio,Alto);

- flessibilità e facilità di configurazione;

- analisi in tempo reale dei tentativi di connessione verso l'esterno (l'utente conserva la possibilità di scegliere se continuare o bloccare la connessione);

- produzione di file di log;

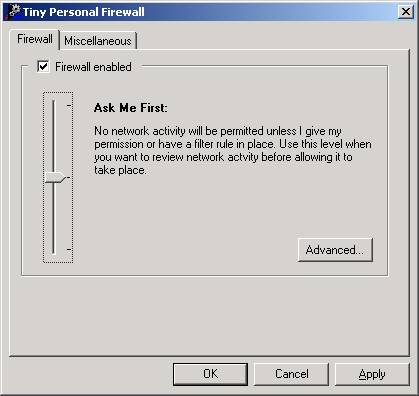

Il secondo prodotto è Tiny Personal Firewall (Figura 3) per Windows 9.x,Me,NT4,2000 freeware, liberamente scaricabile all'indirizzo http://www.tinysoftware.com. Questo prodotto oltre a fornire le classiche funzioni di filtraggio dei pacchetti è anche in grado di costruire dei filtri a livello delle applicazioni e mette a disposizione una serie di ulteriori funzionalità quali :

- amministrazione remota;

- verifica della impronta MD5 delle applicazioni;

- capacità di memorizzare le informazioni di log su un server syslog

centralizzato; - creazione dinamica delle regole di filtro;

- possibilità di definire una lista di indirizzi di fiducia;

- possibilità di applicare le regole di filtro soltanto durante un preciso

intervallo temporale; - possibilità di scegliere tra tre livelli predefiniti di comportamento (blocco

di tutto il traffico, richiesta esplicita di conferma per ciascuna

connessione per la quale non sia presente una regola di filtraggio oppure

nessun tipo di blocco).

L'ultimo prodotto è Black Ice Defender (Figura 4) per Windows 9.x,NT4,2000 disponibile all'indirizzo http://www.networkice.com. Si tratta di un prodotto commerciale (il costo è di $ 39.95) che unisce le funzionalità tipiche di un firewall con quelle di un sistema per la scoperta delle intrusioni (IDS).

Il software analizza in tempo reale tutti i pacchetti in transito e, grazie ad un database interno aggiornabile che raccoglie le impronte caratteristiche delle varie tipologie di attacco, è in grado di riconoscere svariati tentativi di intrusione e di bloccarli prima che essi siano portati a compimento fornendo un immediato riscontro all'utente e raccogliendo in un file di log le informazioni relative all'aggressore quali l'indirizzo IP, l'eventuale nome NETBIOS della macchina utilizzata ed il suo indirizzo hardware.Altre caratteristiche interessanti sono:

- facilità di configurazione con la possibilità di scegliere tra quattro

tipologie differenti di livelli: trusting, cautious, nervous e paranoid; - possibilità di definire gruppi di indirizzi di fiducia;

- produzione di log dettagliati;