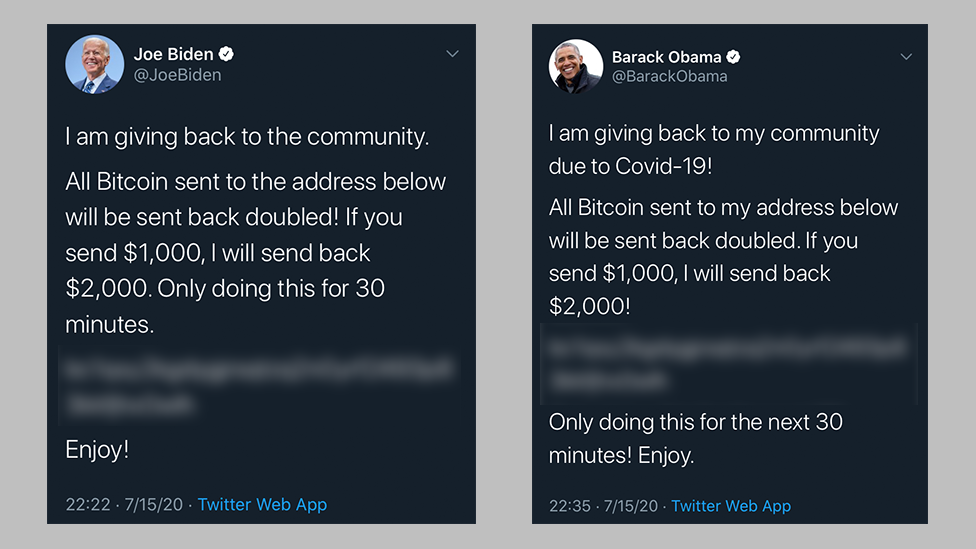

Nella giornata di ieri, diversi account su Twitter hanno iniziato a postare messaggi piuttosto simili l'uno all'altro. Il contenuto di ognuno di essi richiedeva ai lettori l'invio di una somma di denaro, che avrebbero poi ricevuto il doppio di tale cifra in cambio. Il motivo? Secondo gli stessi messaggi, si trattava di una sorta di operazione benefica, per permettere alla gente colpita dalle conseguenze del lockdown di riprendersi anche economicamente.

La cosa interessante di tutto ciò, è che gli account che hanno iniziato a postare questo tipo di messaggi erano tutti legati a personalità estremamente popolari: Barack Obama, Elon Musk, Bill Gates, Joe Biden, solo per citare i più noti. Ed ognuno di questi account risulta verificato su Twitter, sfoggiando il ben noto badge blu di fianco al nome, cosa che è generalmente considerata una garanzia di attendibilità dei tweet.

Neanche a dirlo, non si è affatto trattato di una operazione benefica, quanto piuttosto di una vera e proprio truffa.

Cos'è successo

Diversamente da quanto si possa inizialmente pensare, le modalità di attacco sembrano non avere sfruttato le credenziali dei suddetti account. Secondo Twitter, infatti, si sarebbe trattato di un attacco di ingegneria sociale molto ben coordinato, che avrebbe avuto come bersaglio alcuni dipendenti dell'azienda in grado di accedere ai sistemi di gestione interni.

We detected what we believe to be a coordinated social engineering attack by people who successfully targeted some of our employees with access to internal systems and tools.

— Support (@Support) July 16, 2020

In altre parole, sembrerebbe che gli hacker siano stati in grado di twittare da qualsiasi account, in modo inconsapevole da parte dei legittimi proprietari.

La soluzione di Twitter

Non appena l'attacco è stato rilevato, gli sviluppatori di Twitter hanno immediatamente cancellato i tweet incriminati, salvo poi rendersi conto di come questi venivano postati nuovamente. La conseguenza è stata quindi quella di bloccare temporaneamente la possibilità di twittare ad una grossa fetta di utenti (secondo alcuni, questa limitazione è stata posta limitatamente al territorio statunitense).

You may be unable to Tweet or reset your password while we review and address this incident.

— Support (@Support) July 15, 2020

Unitamente a ciò, è stata bloccata la possibilità di resettare la password. Una possibile causa di questa scelta potrebbe essere legata al fatto che gli hacker avessero acquisito la possibilità di modificare diverse altre informazioni legate agli account (inclusi gli indirizzi email, cosa che potrebbe aver consentito loro la modificare delle password di molti account).

La situazione sembra essere tornata alla normalità dopo qualche ora, indicando che la falla di sicurezza dovrebbe essere stata chiusa (si spera per sempre). Secondo un esperto intervistato dal New York Times, gli autori (o l'autore), sebbene efficaci, non sarebbero stati legati a forze governative o parastatali. In altre parole, si sarebbe trattato di hacker amatoriali.

Come evitare problemi simili in futuro

È lecito chiedersi come si possa evitare che problemi del genere accadano nuovamente in futuro. Spesso, si sottovaluta un aspetto frequentemente sottolineato dall'hacker Kevin Mitnick: l'essere umano è sempre l'anello più debole.

Shock, horror! The bad actor(s) used social engineering to pwn twitter and get access to their admin tools/panels.

It looks like @Twitter can use

some security awareness training to mitigate future attacks.

The human is always the weakest link.

I think I heard that somewhere. ;-) https://t.co/BTvRDxq5ga— Kevin Mitnick (@kevinmitnick) July 16, 2020

Per evitare che situazioni del genere accadano, la cosa più importante è innanzitutto rendere consapevoli tutti gli stakeholder coinvolti, anche quei dipendenti che non hanno direttamente a che fare con l'amministrazione di sistema o lo sviluppo del software. È cruciale che tutti siano informati dei rischi che l'azienda può correre a causa di qualche distrazione.

In secondo luogo, va detto anche che la possibilità di permettere a chiunque di twittare al posto del possessore di un account (peraltro verificato) non è certo una politica di sicurezza particolarmente lodevole. Indipendentemente dal fatto che tale possibilità sia consentita ai soli dipendenti dell'azienda.

isn't it weird that some admin of twitter can tweet directly on someone's account from a backoffice tool? #twitterhacked

— @vikkio@livellosegreto.it (@vikkio88) July 16, 2020

Chissà se Twitter ed il team di sviluppo avranno capito veramente la lezione...

/https://www.html.it/app/uploads/2009/07/twitter.png)

/https://www.html.it/app/uploads/2024/12/hacker-russi-.jpg)

/https://www.html.it/app/uploads/2024/12/mcdonald-hacking.jpg)

/https://www.html.it/app/uploads/2024/12/attacchi-hacker.jpg)

/https://www.html.it/app/uploads/2024/12/ransomware-.jpg)