Da quando il team di Chrome ha annunciato che nelle future release del browser i mixed content presenti nelle pagine HTTPS sarebbero stati bloccati, gli amministratori dei siti Web hanno iniziato ad attrezzarsi in modo da utilizzare tale versione del protocollo in forma completa. Ma quanto è diffuso HTTPS in termini percentuali?

Secondo le stime di Google oggi gli utenti di Chrome trascorrono il 90% del loro tempo di navigazione su pagine HTTPS.

Tuttavia esistono ancora decine di migliaia di siti Internet che ancora non sono stati messi in sicurezza.

A tal proposito in questi giorni Troy Hunt, Microsoft Regional Director, e Scott Helme, ricercatore di sicurezza informatica, hanno pubblicato un articolo di aggiornamento del loro progetto, chiamato "Why No HTTPS?", dedicato alla catalogazione dei siti Web senza HTTPS.

Why No HTTPS? è sostanzialmente un tracker che ricerca e segnala tutti i più grandi portali Web che non adottano HTTPS. Questo servizio permette agli utenti di individuare facilmente i siti Internet che non prendono sul serio sicurezza e riservatezza.

Il Web è più sicuro

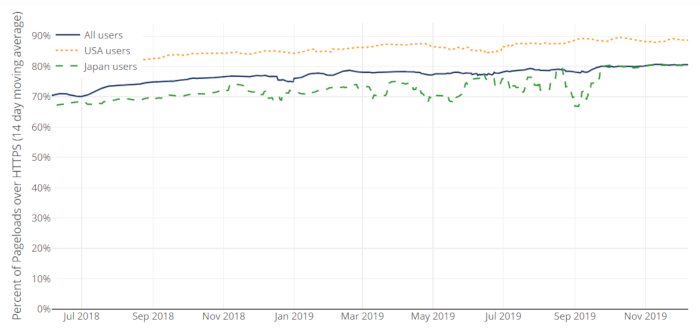

Secondo i dati raccolti da Helme e Hunt, in quest'ultimo periodo l'adozione di HTTPS sarebbe cresciuta in modo costante:

Quando abbiamo avviato il progetto, nel luglio 2018, circa il 70% dei portali analizzati adottava HTTPS di default. Oggi questa percentuale è arrivata all'80%. Si tratta di un risultato davvero notevole in cosi poco tempo.

Tuttavia è bene focalizzarci e fare pressione sul restante 20% dei siti che non offrono un traffico dati crittografato.

Metodologia e falsi positivi

Per garantire il funzionamento di Why No HTTPS?, Scott Helme gestisce un servizio che indicizza ogni giorno diversi elementi di sicurezza presenti su milioni di portali. I risultati vengono pubblicati su crawler.ninja e poi utilizzati per creare l'elenco dei siti non sicuri su Why No HTTPS?.

Per assicurarsi che un portale adotti nel modo giusto il protocollo, i due ricercatori analizzano il modo in cui risponde alle richieste HTTPS, controllando anche gli stati. Ad esempio se si riceve un Client error (4xx) o un Server error (5xx) quel sito Web viene automaticamente scartato dall'indicizzazione.

Mentre nel caso il portale analizzato offra un HSTS (HTTP Strict Transport Security) precariato, questo viene immediatamente indicato come sicuro.

Tutto il codice di Why No HTTPS? è disponibile su GitHub, dunque chiunque volesse contribuire o analizzare il lavoro di Helme e Hunt può farlo consultando il codice pubblicato sul repository pubblico.

Via Why No HTTPS?

/https://www.html.it/app/uploads/2025/03/android-nordcorea.jpg)

/https://www.html.it/app/uploads/2025/03/apple-zero-day-.jpg)

/https://www.html.it/app/uploads/2025/03/elon-musk-X-ddos.jpg)

/https://www.html.it/app/uploads/2025/03/truffe-carta.jpg)